Más de 300 aplicaciones maliciosas para Android descargadas 60 millones de veces desde Google Play actuaron como adware o intentaron robar credenciales e información de tarjetas de crédito.

Descubrimiento del Ataque

La operación fue descubierta inicialmente por IAS Threat Lab, quienes categorizaron la actividad maliciosa bajo el nombre de “Vapor” y confirmaron que ha estado en marcha desde principios de 2024.

IAS identificó 180 aplicaciones como parte de la campaña Vapor, las cuales generaban 200 millones de solicitudes fraudulentas de pujas de anuncios diarias para involucrarse en un fraude de anuncios a gran escala.

Un informe publicado por Bitdefender aumentó el número de aplicaciones maliciosas a 331, reportando muchas infecciones en países como Brasil, Estados Unidos, México, Turquía y Corea del Sur.

Características de las Aplicaciones Vapor

Las aplicaciones maliciosas en la campaña Vapor eran herramientas de utilidad como:

- Seguimiento de salud y estado físico

- Aplicaciones para tomar notas y diarios

- Optimizadores de batería

- Escáneres de códigos QR

Mecanismo de Infección

Las aplicaciones pasaban las revisiones de seguridad de Google porque incluían las funciones promocionadas y no contenían componentes maliciosos en el momento de su envío.

Aunquela funcionalidad maliciosa se descargaba posteriormente a través de actualizaciones enviadas desde un servidor de comando y control (C2).

Aplicaciones Destacadas

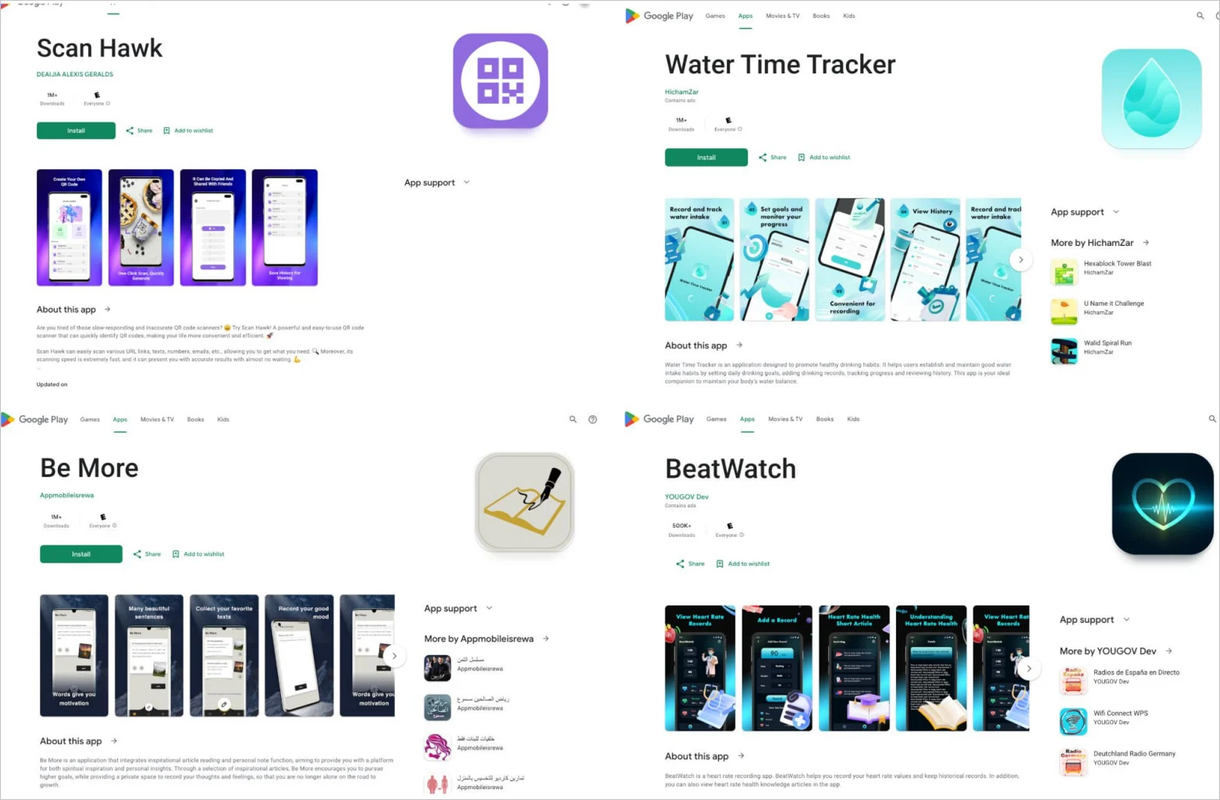

Algunos de los casos más notables destacados por Bitdefender e IAS incluyen:

- AquaTracker – 1 millón de descargas

- ClickSave Downloader – 1 millón de descargas

- Scan Hawk – 1 millón de descargas

- Water Time Tracker – 1 millón de descargas

- Be More – 1 millón de descargas

- BeatWatch – 500.000 descargas

- TranslateScan – 100.000 descargas

- Handset Locator – 50.000 descargas

Método de Funcionamiento Malicioso

Las aplicaciones desactivan su Launcher Activity en el archivo AndroidManifest.xml después de la instalación, haciéndolas invisibles.

En algunos casos, las aplicaciones cambian su nombre en Configuración para parecer aplicaciones legítimas (por ejemplo, Google Voice).

Las aplicaciones se inician sin la interacción del usuario y utilizan código nativo para habilitar un componente secundario oculto, manteniendo el icono oculto.

Evasión de Seguridad en Android 13+

La aplicación pasa por alto las restricciones del permiso ‘SYSTEM_ALERT_WINDOW’ en dispositivos con Android 13+, creando una pantalla secundaria que actúa como una superposición a pantalla completa, mostrando anuncios sobre todas las demás aplicaciones y deshabilitando el botón de retroceso.

Algunas aplicaciones incluso muestran pantallas de inicio de sesión falsas para Facebook y YouTube con el objetivo de robar credenciales o solicitar información de tarjetas de crédito bajo diversos pretextos.

Recomendaciones para los Usuarios ️

1️⃣ Evitar Aplicaciones Innecesarias

Instalar solo aplicaciones de desarrolladores confiables y evitar aplicaciones innecesarias de editoras no reputadas.

2️⃣ Revisar Permisos

Siempre revisar los permisos otorgados a las aplicaciones y comparar el listado de aplicaciones instaladas desde Configuración → Aplicaciones → Ver todas las aplicaciones.

3️⃣ Eliminar Apps Maliciosas

Si descubres que has instalado alguna de estas aplicaciones maliciosas, eliminalas inmediatamente y realiza un análisis completo del sistema con Google Play Protect o algún otro antivirus móvil.

Próximos Pasos y Prevención

Aunque todas estas aplicaciones han sido eliminadas de Google Play, existe un riesgo significativo de que Vapor regrese a través de nuevas aplicaciones, ya que los actores de la amenaza ya han demostrado su capacidad para eludir los procesos de revisión de Google.